弱電學習圈VIP群8群已經建立 ,歡迎大家進群後討論技術問題,設計方案,投標、施工,工程合作,產品對接等方面,都可以。其中 VIP群 裏大部份人員都是工程商,施工分包商,設計院設計師,公司老板,技術總監、廠家、甲方等。

1 H3C MSR路由器、交換機基本偵錯步驟(初學級別):

1.1如何登陸進路由器或交換機

1.1.1搭建配置環境

第一次使用H3C系列路由器時,只能透過配置口(Console)進行配置。

1)將配置電纜的RJ-45一端連到路由器的配置口(Console)上。

2)將配置電纜的DB-9(或DB-25)孔式插頭接到要對路由器進行配置的微機或終端的串口上。

備註:登陸交換機的方法與路由器的一致,現僅用路由器舉

1.1.2設定微機或終端的參數(進入路由器或交換機)

1)開啟微機(膝上型電腦)或終端。如果使用微機進行配置,需要在微機上執行終端仿真程式,如Windows的超級終端。

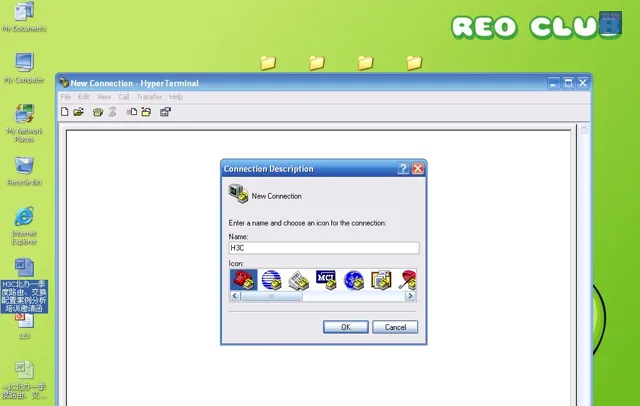

2)第二步:設定終端參數

a、命名此終端 H3C或者自己想命的名

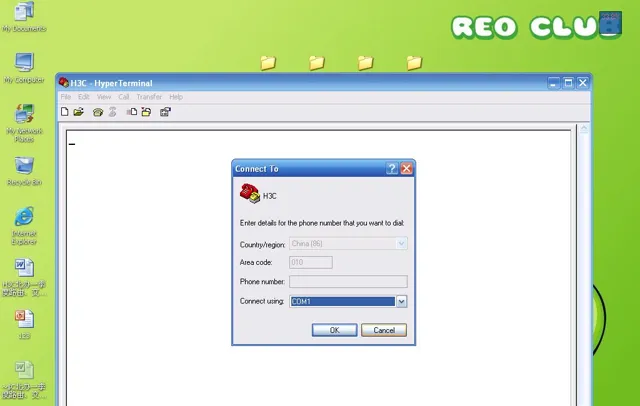

b、選擇串口 一般選用COM口,常選用COM1

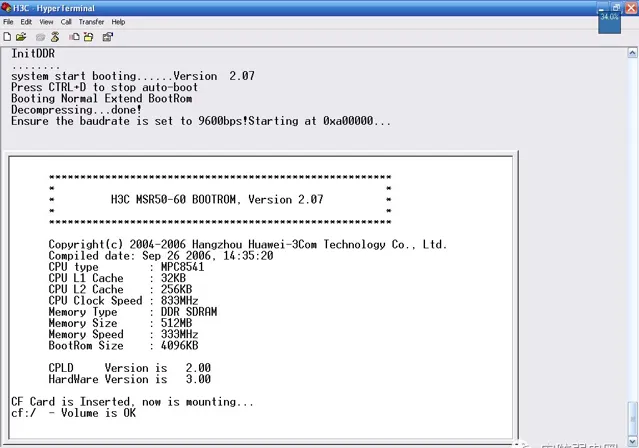

d、開啟路由器的電源,路由器進行啟動

e、當路由器啟動完畢後,回車幾下,當出現<H3C>時即可配置路由器。

1.2路由器基本偵錯命令

1.2.1使用本地使用者進行telnet登入的認證

<H3C> system-view 進入系統檢視

[H3C]telnet server enable 開啟路由器的telnet功能

[H3C]configure-user count 5 設定允許同時配置路由器的使用者數

[H3C]local-user telnet 添加本地使用者(此處為telnet使用者登陸時使用的使用者名稱)

[H3C-luser-telnet]password simple h3c 設定telnet使用者登陸時所使用的密碼

[H3C-luser-telnet]service-type telnet 設定本地使用者的服務型別(此處為telnet)

[H3C-luser-telnet]level 3 設定本地使用者的服務級別

[H3C-luser-telnet]quit 結束本地使用者檢視

[H3C]

[H3C]user-interface vty 0 4 進入使用者檢視

[H3C-ui-vty0-4]authentication-mode scheme 選擇「scheme」認證方式

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.2.2路由器介面的配置

為介面配置ip地址

<H3C> system-view 進入系統檢視

[H3C] interface serial 3/0 進入某個埠

[H3C-Serial3/0] ip address 200.1.1.1 255.255.255.0 為該埠設定ip地址

[H3C-Serial3/0] undo shutdown 對該埠進行復位

[H3C-Serial3/0] quit 退回到系統檢視

[H3C]

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.2.3靜態路由或預設路由的配置

<H3C> system-view 進入系統檢視

[H3C]ip route-static 192.168.1.0 255.255.255.0 192.168.0.1 添加一條靜態路由

[H3C]ip route-static 0.0.0.0 0.0.0.0 192.168.0.1 添加一條預設路由

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.2.3配置檔的管理

display current-configuration 顯示當前的配置檔

<H3C>save 保存配置檔

display interface GigabitEthernet 0/0 檢視某埠的狀態

備註:

display命令可以在任何檢視下進行

紅色部份可以由客戶自行設定,此處僅做舉例時使用!

交換機的配置檔管理與路由器相同,故交換機的配置投影片中不再做舉例。

1.3 交換機的基本偵錯命令

1.3.1 建立VLAN並將埠加入到vlan中

<H3C> system-view 進入系統檢視

[H3C]vlan 10 建立vlan 10

[H3C-vlan100]port ethernet 0/1 將某個埠加入到vlan中

[H3C-vlan100]quit 結束到系統

[H3C]

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.3.2建立vlan虛介面並為介面配置ip地址

<H3C> system-view 進入系統檢視

[H3C]interface vlan-interface 1 建立vlan虛介面

[H3C-Vlan-interface100] ip address 192.168.1.1 255.255.255.0 配置ip地址

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.3.3 配置預設路由

[H3C] interface vlan-interface 1

[H3C-Vlan-interface10] ip address 192.168.1.1 255.255.255.0

[H3C-Vlan-interface10] quit

[H3C] ip route-static 0.0.0.0 0.0.0.0 192.168.1.2 配置缺省路由

備註:紅色部份可以由客戶自行設定,此處僅做舉例時使用!

1.3.4設定埠型別

<H3C> system-view 進入系統檢視

[H3C]interface ethernet 0/1

[H3C]port link-type trunk 將埠型別設定為trunk

[H3C]port trunk permit vlan all trunk埠允許所有vlan透過

[H3C]save

Trunk可以收發多個vlan的報文,用於交換機與交換機之間的互連

1.3.5交換機設定telnet登入的認證配置命令

<H3C> system-view 進入系統檢視

[H3C]local-user telnet 添加本地使用者(此處為telnet使用者登陸時使用的使用者名稱)

[H3C-luser-telnet]password simple h3c 設定telnet使用者登陸時所使用的密碼

[H3C-luser-telnet]service-type telnet 設定本地使用者的服務型別(此處為telnet)

[H3C-luser-telnet]level 3 設定本地使用者的服務級別

[H3C-luser-telnet]quit 結束本地使用者檢視

[H3C]

[H3C]user-interface vty 0 4 進入使用者檢視

[H3C-ui-vty0-4]authentication-mode scheme 選擇「scheme」認證方式

典型案例:

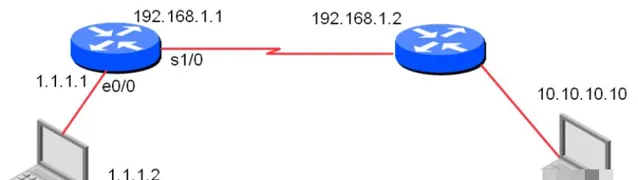

案例1:如下圖,LAB (router)透過配置路由器適當的兩台終端電腦能夠相互通訊,請寫出相關配置語句。

案例2:LAB (switch)

2 H3C交換機基本配置命令(入門級:配置語句拷貝註解)

2.1 IP地址配置命令:

<Quidway>system-view----進入系統設定模式

[Quidway] 系統設定編輯模式

[Quidway] interface Vlan-interface 1---交換機出廠預設VLAN-1

[Quidway-Vlan-interface1]ip add 192.168.X.254 255.255.255.0–配置IP地址

[Quidway-Vlan-interface1]quit

[Quidway] ip route-static 0.0.0.0 0.0.0.0 192.168.0.33-配置靜態路由(閘道器)

2.2 遠端登入配置命令:

<Quidway>system-view----進入系統設定模式

[Quidway] 系統設定編輯模式

[Quidway] user-interface vty 0 4

[Quidway-ui-vty0-4] user privilege level 3—管理許可權配置

[Quidway-ui-vty0-4] set authentication password cipher 123456 (cipher為密文密碼)

2.3 配置埠速率及埠雙工命令:

<Quidway>system-view----進入系統設定模式

[Quidway] 系統設定編輯模式

[Quidway]interface Ethernet 1/0/1---進入的埠

[Quidway-Ethernet1/0/1] duplex full—配置埠為「全雙工狀態」

[Quidway-Ethernet1/0/1] speed 100---配置埠為「100M」如果是千兆埠可以配置成1000M。

2.4 劃分VLAN配置命令:

<Quidway>system-view----進入系統設定模式

[Quidway] 系統設定編輯模式

[Quidway]VLAN 100---建立VLAN---ID為:100

[Quidway]VLAN 101---建立VLAN---ID為:101

[Quidway-vlan100] port Ethernet 1/0/1 to Ethernet 1/0/10----從第1口到第10口添加到VLAN 100

[Quidway-vlan101] port Ethernet 1/0/11 to Ethernet 1/0/24----從第11口到第24口添加到VLAN 101

2.5 配置TRUNK命令:

比如一棟宿舍樓需要兩個網段,劃分了兩個VLAN為100和101,VLAN 100作為管理VLAN配置命令如下:

<Quidway>system-view----進入系統設定模式

[Quidway] 系統設定編輯模式

[Quidway]VLAN 100---建立VLAN---ID為:100

[Quidway]VLAN 101---建立VLAN---ID為:101

[Quidway-vlan100] port Ethernet 1/0/1 to Ethernet 1/0/10----從第1口到第10口添加到VLAN 100

[Quidway-vlan101] port Ethernet 1/0/11 to Ethernet 1/0/24----從第11口到第24口添加到VLAN 101

[Quidway] interface Vlan-interface 100—進入VLAN 100

[Quidway-Vlan-interface100]ip address 192.168.100.254 255.255.255.0---給VLAN 100配置管理IP

[Quidway-Vlan-interface100]quit

[Quidway]ip route-static 0.0.0.0 0.0.0.0 192.168.100.33—配置靜態路由(閘道器)

上聯埠為千兆埠GigabitEthernet1/1/1在配置模式下配置命令如下:

[Quidway] interface GigabitEthernet 1/1/1---進入上聯埠

[Quidway-GigabitEthernet1/1/1] port link-type trunk --TRUNK是埠匯聚的意思

[Quidway-GigabitEthernet1/1/1] port trunk permit(允許)vlan all----配置允許透過的VLAN

如果上聯的路由器埠是自適應那麽交換機上聯口也是自適應,如果配置了1000M全雙工那麽交換機的上聯埠也要配成1000M全雙工。如下命令:[Quidway-GigabitEthernet1/1/1] duplex full—配置埠為「全雙工狀態」[Quidway-GigabitEthernet1/1/1] speed 1000---配置埠為「1000M」

2.6 SNMP配置命令:

[Quidway]snmp-agent community read 1234---SNMP讀的密碼

[Quidway]snmp-agent community write 4567—SNMP寫的密碼

[Quidway]snmp-agent sys-info version all—SNMP軟體版本有V1、V2c、V3這裏配置的是允許所有版本。

2.7 配置防ARP攻擊命令:

<Quidway>system-view

[Quidway]dhcp-snooping--開啟交換機DHCP Snooping 功能。

開啟VLAN 1 內所有埠的ARP 入侵檢測功能。

[Quidway]vlan 1

[Quidway-vlan1]arp detection enable

[Quidway-vlan1]quit

設定上聯埠Ethernet1/0/1 為DHCP Snooping 信任埠,ARP 信任埠。

[Quidway]interface Ethernet1/0/1

[Quidway-Ethernet1/0/1]dhcp-snooping trust

[Quidway-Ethernet1/0/1]arp detection trust

[Quidway-Ethernet1/0/1]quit

開啟埠Ethernet1/0/2 上的ARP 報文限速功能,設定ARP 報文透過的最大速率為20pps。--目的是針對使用者接入口,除上聯埠外,下聯使用者埠建議都設定該命令。如下:

[Quidway]interface Ethernet1/0/2

[Quidway-Ethernet1/0/2]arp rate-limit enable

[Quidway-Ethernet1/0/2]arp rate-limit 20

[Quidway-Ethernet1/0/2]quit

配置埠狀態自動恢復功能,恢復時間間隔為30 秒。

[Quidway] arp protective-down recover enable

[Quidway] arp protective-down recover interval 30

3 H3C交換機基本配置(中級版)

3.1VRP,CMW簡介

3.1.1 VRP(Versatile Routing Platform,通用路由平台)是華為公司資料通訊產品的通用網路作業系統平台。

3.1.2 CMW(Comware)是H3C公司的核心軟體平台。

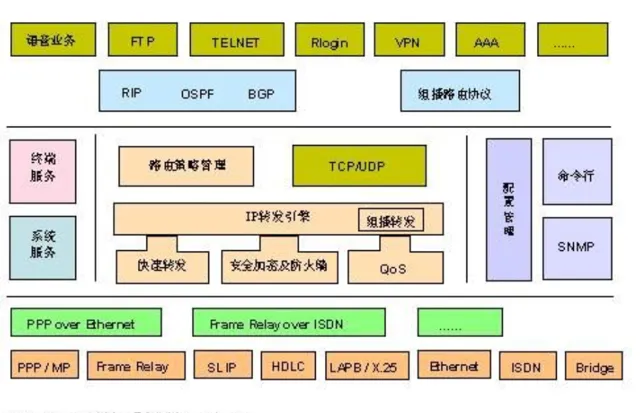

3.1.3 VRP、CMW的體系結構以TCP/IP模型為參考,實作了數據鏈路層、網路層和套用層的多種協定,其體系結構圖如下:

3.1.4 VRP檢視結構

使用者檢視

系統檢視

命令:system-view

在系統檢視下 可以進入各種功能檢視,在各功能檢視中還可以進入子功能檢視

3.2基本命令

3.2.1配置系統名

1)用途:使用者名稱是裝置的名字,目的是讓使用者更加方便的使用裝置.

2)配置命令: sysname

3.2.2介面描述

1)用途:介面描述是為了指明介面的一些內容,如是什麽介面,對端接的什麽裝置等,讓使用者更加了解該介面。

2)配置命令: interface ethernet0/1

description connect to student

3.2.3介面IP地址的配置

1)用途:給介面一個網路上唯一的區分符.

2)配置命令:interface vlan 1

ip address 168.10.2.1 255.255.255.0

3.2.4 檢視交換機資訊

1)用途:讓使用者對裝置的資訊更了解,也有利於對裝置做配置.

2)配置命令:

顯示版本 display version

顯示當前配置資訊 display current

顯示NVRAM的配置 display saved-config

顯示介面資訊 display interface XX

顯示路由資訊 display ip routing-table

3.2.5偵錯交換機

1)用途:更細致的檢視交換機的各種封包,幫助發現網路問題.

2)常用偵錯命令:

terminal debugging

terminal monitor

debugging ip packet

undo debugging all

3.2.6埠映像

1)用途:透過映像來抓取網路流量,幫助分析網路問題.

2)配置命令:

monitor-port Ethernet 0/1 both (監控埠)

mirroring-port Ethernet0/2 both(源埠)

3.2.7流映像

1)用途:

透過映像來抓取網路流量,幫助分析網路問題.

2)配置命令:

mirrored-to ip-group 2000 interface Ethernet 0/1

acl number 2000

rule 0 permit

3.2.8快捷命令列介紹

VRP、CMW

Ctrl+F 前移一個字元

Ctrl+B 後移一個字元

Ctrl+P ↑(向上箭頭)重用前一條命令

Ctrl+N ↓(向下箭頭)重用下一條命令

3.2.9引導配置

1)用途:透過引導配置,可以改變從什麽地方取得交換機的系統軟體.

2)配置命令

boot boot-loader xxxx.bin

檢視命令

display boot-loader

3.3交換

VLAN(Virtual Local Area Network)技術是把一個LAN劃分成多個邏輯的「LAN」-VLAN,每個VLAN是一個廣播域,VLAN內的主機間通訊就和在一個LAN內一樣,而VLAN間則不能直接互通,這樣,廣播報文被限制在一個VLAN內。

vlan 100 (1-4094) 建立VLAN

undo vlan 100 (1-4094) 刪除VLAN.

port Ethernet 2/0/1 在VLAN中增加埠.

undo port Ethernet 2/0/1 在VLAN中刪除埠.

port access vlan 100 (1-4094) 將埠加入VLAN

undo port access vlan 100 (1-4094) 將埠脫離VLAN

display vlan VLAN ID (1-4094) 顯示VLAN資訊

Trunk

Trunk允許在只有一條鏈路的情況下傳輸VLAN資訊

•定義埠內容為Trunk.

port link-type trunk

•刪除埠Trunk內容.

undo port link-type

•定義埠可以傳輸的VLAN.

port trunk permit vlan VLAN ID

•在VLAN中刪除埠.

undo port trunk permit vlan VLAN ID

Link Aggregation

鏈路聚合是將幾條物理鏈路聚合在一起,當作一條 邏輯鏈路來使用。

分為靜態聚合和動態聚合

•靜態聚合埠.

link-aggregation Ethernet 0/1 to Ethernet 0/4 both

•刪除埠的靜態聚合.

undo link-aggregation all

•在埠下進行動態聚合.

lacp enable

•在埠下取消動態聚合.

undo lacp enable

STP(Spanning Tree Protocol)是生成樹協定的英文縮寫。該協定可套用於環路網路,透過一定的演算法阻斷某些冗余路徑,將環路網路修剪成無環路的樹型網路,從而避免報文在環路網路中的增生和無限迴圈。

•定義STP模式.

stp mode stp

•取消STP模式.

undo stp mode

•定義MSTP模式.

stp mode mstp

•取消MSTP模式.

undo stp mode

3.4路由

3.4.1 RIP

RIP是Routing Information Protocol(路由資訊協定)的簡稱。它是一種較為簡單的企業網路關協定(IGP),主要用於規模較小的網路中。

•啟動RIP,進入RIP檢視

rip

•停止RIP協定的執行

undo rip

•在指定的網路介面上套用RIP

network network-address

•在指定的網路介面上取消套用RIP

undo network network-address

•指定介面的RIP版本為RIP-1

rip version 1

•指定介面的RIP版本為RIP-2

rip version 2 [ broadcast | multicast ]

•將介面執行的RIP版本恢復為缺省值

undo rip version { 1 | 2 }

3.4.2OSPF

OSPF是Open Shortest Path First(開放最短路由優先協定)的縮寫。它是IETF組織開發的一個基於鏈路狀態的企業網路關協定。目前使用的是版本2(RFC2328).

•定義router id

•啟動OSPF,進入OSPF檢視

ospf

關閉OSPF路由協定行程

undo ospf [ process-id ]

•進入OSPF區域檢視

area area-id

•刪除指定的OSPF區域

undo area area-id

•指定網段執行OSPF協定

network ip-address wildcard-mask

•取消網段執行OSPF協定

undo network ip-address wildcard-mask

3.5網路管理

3.5.1 SNMP的介紹

•介紹

簡單網路管理協定(SNMP)是被廣泛套用的一項工業標準,是目前用得最廣泛的電腦網路管理協定.

•結構

SNMP結構分為NMS(Network Management Station)和AGENT兩部份,NMS是執行客戶端的工作站,AGENT是執行在網路裝置上的伺服端軟體.

•SNMP版本

SNMP現在有三個版本,SNMP v3/v2c/v1,SNMP v3相容v1和v2c.

•SNMP的配置包括:

啟動和關閉SNMP AGENT服務

設定團體名

配置一個SNMP組

設定管理員的聯系方法

允許/禁止發送Trap報文

設定Trap目標主機的地址

指定發送報文的源地址

SNMP例項配置

•System-view 進入檢視

•Snmp-agent community read public 唯讀團體內容名public

•Snmp-agent communty write private 只寫團體內容名private

•Snmp-agent sys-inf contact Mr.wang-tel 3306 設定管理員聯系方法

•Snmp-agent sys-info location telephone 3rd floor 路由器物理位置

•Snmp-agent trap enable 使能trap報文

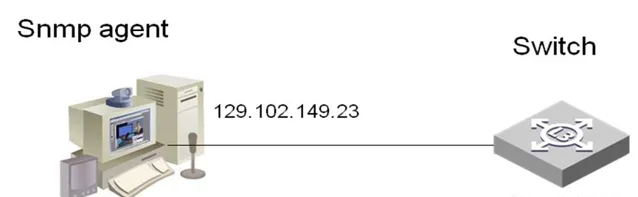

•Snmp-agent target-host trap address udp-domain 129.102.149.23 udp-port 5000 params securityname public 允許向網管工作站129.102.149.23發送trap報文,使用團體名為public.

3.6安全管理

3.6.1認證與授權

•要點

•需要確定權利的等級

•需要確定授權的策略

Generic or per user

RADIUS

Local authentication

3.6.2認證配置

•本地驗證

•VRP的配置

local-user huawei

password simple 123

service-type telnet 設定本地認證使用者名稱和密碼

user-interface vty 0 4 進入vty檢視

authentication-mode scheme 透過telnet存取的使用者使用本地驗證

3.6.3限制授權

區分使用者在裝置上的授權

•配置等級

•檢視等級

•支持等級

使用特權等級(level 1---level 3)

3.6.4授權配置

•VRP的配置

local-user huawei password simple 123 建立使用者

local-user huawei level 3 設定授權等級

•套用命令

command-privilege level 3 view serial display interface

• VRP的命令列保護

super password level {1/2/3} {simple/cipher} 123

3.6.5 Vty和console的時間保護

•用途

為了使透過vty和console登陸的裝置在使用者離開後不被其他沒有授權的人使用.

•VRP的配置

Idle-timeout minite second

3.6.6存取控制列表

•概述

路由器為了過濾封包,需要配置一系列的規則,以決定什麽樣的封包能夠透過,這些規則就是透過存取控制列表ACL(Access Control List)定義的。

•分類

基本的存取控制列表(basic acl)

高級的存取控制列表(advanced acl)

基於介面的存取控制列表(interface-based acl)

基於MAC的存取控制列表(mac-based acl)

3.6.7標準存取列表的配置

•在系統檢視下,建立一個基本存取控制列表

acl {number number/name name basic} [match- order {config/auto}]

•在基本存取控制列表試圖下,配置ACL規則.

rule [rule-id] {permit/deny} [source sour-add sour-wildcast/any] [time-range time-name] [logging] [fragment] [vpn-instance vpn-instance-name]

acl number 2000

rule 1 permit source 20.1.1.0 0.0.0.255

4 H3C配置實驗數據註解

1、system-view 進入系統檢視模式

2、sysname 為裝置命名

3、display current-configuration 當前配置情況

4、 language-mode Chinese|English 中英文切換

5、interface Ethernet 1/0/1 進入乙太網路埠檢視

6、 port link-type Access|Trunk|Hybrid 設定埠存取模式

7、 undo shutdown 開啟乙太網路埠

8、 shutdown 關閉乙太網路埠

9、 quit 結束當前檢視模式

10、 vlan 10 建立VLAN 10並進入VLAN 10的檢視模式

11、 port access vlan 10 在埠模式下將當前埠加入到vlan 10中

12、port E1/0/2 to E1/0/5 在VLAN模式下將指定埠加入到當前vlan中

13、port trunk permit vlan all 允許所有的vlan透過

H3C路由器######################################################################################

1、system-view 進入系統檢視模式

2、sysname R1 為裝置命名為R1

3、display ip routing-table 顯示當前路由表

4、 language-mode Chinese|English 中英文切換

5、interface Ethernet 0/0 進入乙太網路埠檢視

6、 ip address 192.168.1.1 255.255.255.0 配置IP地址和子網路遮罩

7、 undo shutdown 開啟乙太網路埠

8、 shutdown 關閉乙太網路埠

9、 quit 結束當前檢視模式

10、 ip route-static 192.168.2.0 255.255.255.0 192.168.12.2 description To.R2 配置靜態路由

11、 ip route-static 0.0.0.0 0.0.0.0 192.168.12.2 description To.R2 配置預設的路由

H3C S3100 Switch

H3C S3600 Switch

H3C MSR 20-20 Router

##########################################################################################

1、調整超級終端的顯示字號;

2、捕獲超級終端操作命令列,以備日後查對;

3、 language-mode Chinese|English 中英文切換 ;

4、復制命令到超級終端命令列,貼上到主機;

5、交換機清除配置 :<H3C>reset save ;<H3C>reboot ;

6、路由器、交換機配置時不能掉電,連通測試前一定要

檢查網路的環通度,不要犯最低階的錯誤。

7、192.168.1.1/24 等同 192.168.1.1 255.255.255.0;在配置交換機和路由器時, 192.168.1.1 255.255.255.0 可以寫成:

192.168.1.1 24

8、裝置命名規則:地名-裝置名-系列號 例:PingGu-R-S3600

H3C交換機的一些簡單配置

這裏使用的H3C交換機是H126A,僅僅只做了最基本的配置以滿足使用。

配置中可以透過display current-configura命令來顯示當前使用的配置內容。

# 配置VLAN 1

<Sysname>system-view

System View: return to User View with Ctrl+Z.

[Sysname]vlan 1

[Sysname-vlan1] quit

[Sysname]management-vlan 1

[Sysname]interface Vlan-interface 1

[Sysname-Vlan-interface1] ip address 10.0.1.201 255.255.255.0

# 顯示VLAN 介面1 的相關資訊。

<Sysname> display ip interface Vlan-interface 1

# 建立VLAN(H3C不支持cisco的VTP,所以只能添加靜態VLAN)

<H3C_TEST>system-view

System View: return to User View with Ctrl+Z.

[H3C_TEST]vlan 99

[H3C_TEST-vlan99]name seicoffice

[H3C_TEST-vlan99]quit

# 把交換機的端埠劃分到相應的Vlan中

[H3C_TEST]interface ethernet1/0/2 //進入埠模式

[H3C_TEST-Ethernet1/0/2]port link-type access //設定埠的型別為access

[H3C_TEST-Ethernet1/0/2]port access vlan 99 //把當前埠劃到vlan 99

[H3C_TEST]vlan 99

[H3C_TEST-vlan99]port ethernet1/0/1 to ethernet1/0/24 //把以及網埠1/0/1到1/0/24劃到vlan99

[H3C_TEST-vlan99]quit

[H3C_TEST-GigabitEthernet1/2/1]port trunk permit vlan 1 99 // {ID|All} 設定trunk埠允許透過的VLAN

-------------------------------------------------------------------------------------------------------

# 配置本地使用者

<Sysname>system-view

System View: return to User View with Ctrl+Z.

[Sysname]local-user h3c

New local user added.

[Sysname-luser-h3c]service-type telnet level 3

[Sysname-luser-h3c]password simple h3c

# 配置歡迎資訊

[H3C_TEST]header login %Welcome to login h3c!%

# 配置使用者認證方式telnet(vty 0-4)

[H3C_TEST]user-interface vty 0 4

[H3C_TEST-ui-vty0-4]authentication-mode scheme

[H3C_TEST-ui-vty0-4]protocol inbound telnet

[H3C_TEST-ui-vty0-4]super authentication-mode super-password

[H3C_TEST-ui-vty0-4]quit

[H3C_TEST]super password level 3 simple h3c //使用者登陸後提升許可權的密碼

# 配置Radius策略

[H3C_TEST]radius scheme radius1

New Radius scheme

[H3C_TEST-radius-radius1]primary authentication 10.0.1.253 1645

[H3C_TEST-radius-radius1]primary accounting 10.0.1.253 1646

[H3C_TEST-radius-radius1]secondary authentication 127.0.0.1 1645

[H3C_TEST-radius-radius1]secondary accounting 127.0.0.1 1646

[H3C_TEST-radius-radius1]timer 5

[H3C_TEST-radius-radius1]key authentication h3c

[H3C_TEST-radius-radius1]key accounting h3c

[H3C_TEST-radius-radius1]server-type extended

[H3C_TEST-radius-radius1]user-name-format without-domain

# 配置域

[H3C_TEST]domain h3c

[H3C_TEST-isp-h3c]authentication radius-scheme radius1 local

[H3C_TEST-isp-h3c]scheme radius-scheme radius1 local

[H3C_TEST]domain default enable h3c

# 配置在遠端認證失敗時,本地認證的key

[H3C_TEST]local-server nas-ip 127.0.0.1 key h3c

H3C交換機路由器telnet和console口登入配置

2009年11月09日 星期一 10:00

級別說明

Level 名稱

命令

0

參觀

ping、tracert、telnet

1

監控

display、debugging

2

配置

所有配置命令(管理級的命令除外)

3

管理

檔案系統命令、FTP命令、TFTP命令、XMODEM命令

telnet僅用密碼登入,管理員許可權

[Router]user-interface vty 0 4[Router-ui-vty0-4]user privilege level 3[Router-ui-vty0-4]set authentication password simple abc

telnet僅用密碼登入,非管理員許可權

[Router]super password level 3 simple super

[Router]user-interface vty 0 4[Router-ui-vty0-4]user privilege level 1[Router-ui-vty0-4]set authentication password simple abc

telnet使用路由器上配置的使用者名稱密碼登入,管理員許可權

[Router]local-user admin password simple admin[Router]local-user admin service-type telnet[Router]local-user admin level 3

[Router]user-interface vty 0 4[Router-ui-vty0-4]authentication-mode local

telnet使用路由器上配置的使用者名稱密碼登入,非管理員許可權

[Router]super password level 3 simple super

[Router]local-user manage password simple manage[Router]local-user manage service-type telnet[Router]local-user manage level 2

[Router]user-interface vty 0 4[Router-ui-vty0-4]authentication-mode local

對console口設定密碼,登入後使用管理員許可權

[Router]user-interface con 0[Router-ui-console0]user privilege level 3[Router-ui-console0]set authentication password simple abc

對console口設定密碼,登入後使用非管理員許可權

[Router]super password level 3 simple super

[Router]user-interface con 0[Router-ui-console0]user privilege level 1[Router-ui-console0]set authentication password simple abc

對console口設定使用者名稱和密碼,登入後使用管理員許可權

[Router]local-user admin password simple admin[Router]local-user admin service-type terminal[Router]local-user admin level 3

[Router]user-interface con 0[Router-ui-console0]authentication-mode local

對console口設定使用者名稱和密碼,登入後使用非管理員許可權

[Router]super password level 3 simple super

[Router]local-user manage password simple manage[Router]local-user manage service-type terminal[Router]local-user manage level 2

[Router]user-interface con 0[Router-ui-console0]authentication-mode local

simple 是明文顯示,cipher 是加密顯示

路由器不設定telnet登入配置時,使用者無法透過telnet登入到路由器上

[Router-ui-vty0-4]acl 2000 inbound可以透過acl的規則只允許符合條件的使用者遠端登入路由器

路由器命令

~~~~~~~~~~

[Quidway]display version 顯示版本資訊

[Quidway]display current-configuration 顯示當前配置

[Quidway]display interfaces 顯示介面資訊

[Quidway]display ip route 顯示路由資訊

[Quidway]sysname aabbcc 更改主機名

[Quidway]super passwrod 123456 設定口令

[Quidway]interface serial0 進入介面

[Quidway-serial0]ip address <ip><mask>

[Quidway-serial0]undo shutdown 啟用埠

[Quidway]link-protocol hdlc 繫結hdlc協定

[Quidway]user-interface vty 0 4

[Quidway-ui-vty0-4]authentication-mode password

[Quidway-ui-vty0-4]set authentication-mode password simple 222

[Quidway-ui-vty0-4]user privilege level 3

[Quidway-ui-vty0-4]quit

[Quidway]debugging hdlc all serial0 顯示所有資訊

[Quidway]debugging hdlc event serial0 偵錯事件資訊

[Quidway]debugging hdlc packet serial0 顯示包的資訊

靜態路由:

[Quidway]ip route-static <ip><mask>{interface number|nexthop}[value][reject|blackhole]

例如:

[Quidway]ip route-static 129.1.0.0 16 10.0.0.2

[Quidway]ip route-static 129.1.0.0 255.255.0.0 10.0.0.2

[Quidway]ip route-static 129.1.0.0 16 Serial 2

[Quidway]ip route-static 0.0.0.0 0.0.0.0 10.0.0.2

動態路由:

[Quidway]rip

[Quidway]rip work

[Quidway]rip input

[Quidway]rip output

[Quidway-rip]network 1.0.0.0 可以all

[Quidway-rip]network 2.0.0.0

[Quidway-rip]peer ip-address

[Quidway-rip]summary

[Quidway]rip version 1

[Quidway]rip version 2 multicast

[Quidway-Ethernet0]rip split-horizon 水平分隔

[Quidway]router id A.B.C.D 配置路由器的ID

[Quidway]ospf enable 啟動OSPF協定

[Quidway-ospf]import-route direct 引入直聯路由

[Quidway-Serial0]ospf enable area <area_id> 配置OSPF區域

標準存取列表命令格式如下:

acl <acl-number> [match-order config|auto] 預設前者順序匹配。

rule [normal|special]{permit|deny} [source source-addr source-wildcard|any]

例:

[Quidway]acl 10

[Quidway-acl-10]rule normal permit source 10.0.0.0 0.0.0.255

[Quidway-acl-10]rule normal deny source any

擴充套件存取控制列表配置命令

配置TCP/UDP協定的擴充套件存取列表:

rule {normal|special}{permit|deny}{tcp|udp}source {<ip wild>|any}destination <ip wild>|any}

[operate]

配置ICMP協定的擴充套件存取列表:

rule {normal|special}{permit|deny}icmp source {<ip wild>|any]destination {<ip wild>|any]

[icmp-code] [logging]

擴充套件存取控制列表操作符的含義

equal portnumber 等於

greater-than portnumber 大於

less-than portnumber 小於

not-equal portnumber 不等

range portnumber1 portnumber2 區間

擴充套件存取控制列表舉例

[Quidway]acl 101

[Quidway-acl-101]rule deny souce any destination any

[Quidway-acl-101]rule permit icmp source any destination any icmp-type echo

[Quidway-acl-101]rule permit icmp source any destination any icmp-type echo-reply

[Quidway]acl 102

[Quidway-acl-102]rule permit ip source 10.0.0.1 0.0.0.0 destination 202.0.0.1 0.0.0.0

[Quidway-acl-102]rule deny ip source any destination any

[Quidway]acl 103

[Quidway-acl-103]rule permit tcp source any destination 10.0.0.1 0.0.0.0 destination-port equal ftp

[Quidway-acl-103]rule permit tcp source any destination 10.0.0.2 0.0.0.0 destination-port equal www

[Quidway]firewall enable

[Quidway]firewall default permit|deny

[Quidway]int e0

[Quidway-Ethernet0]firewall packet-filter 101 inbound|outbound

地址轉換配置舉例

[Quidway]firewall enable

[Quidway]firewall default permit

[Quidway]acl 101

[Quidway-acl-101]rule deny ip source any destination any

[Quidway-acl-101]rule permit ip source 129.38.1.4 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.1 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.2 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.3 0 destination any

[Quidway]acl 102

[Quidway-acl-102]rule permit tcp source 202.39.2.3 0 destination 202.38.160.1 0

[Quidway-acl-102]rule permit tcp source any destination 202.38.160.1 0 destination-port great-than

1024

[Quidway-Ethernet0]firewall packet-filter 101 inbound

[Quidway-Serial0]firewall packet-filter 102 inbound

[Quidway]nat address-group 202.38.160.101 202.38.160.103 pool1

[Quidway]acl 1

[Quidway-acl-1]rule permit source 10.110.10.0 0.0.0.255

[Quidway-acl-1]rule deny source any

[Quidway-acl-1]int serial 0

[Quidway-Serial0]nat outbound 1 address-group pool1

[Quidway-Serial0]nat server global 202.38.160.101 inside 10.110.10.1 ftp tcp

[Quidway-Serial0]nat server global 202.38.160.102 inside 10.110.10.2 www tcp

[Quidway-Serial0]nat server global 202.38.160.102 8080 inside 10.110.10.3 www tcp

[Quidway-Serial0]nat server global 202.38.160.103 inside 10.110.10.4 smtp udp

PPP驗證:

主驗方:pap|chap

[Quidway]local-user u2 password {simple|cipher} aaa

[Quidway]interface serial 0

[Quidway-serial0]ppp authentication-mode {pap|chap}

[Quidway-serial0]ppp chap user u1 //pap時,不用此句

pap被驗方:

[Quidway]interface serial 0

[Quidway-serial0]ppp pap local-user u2 password {simple|cipher} aaa

chap被驗方:

[Quidway]interface serial 0

[Quidway-serial0]ppp chap user u1

[Quidway-serial0]local-user u2 password {simple|cipher} aaa

H3C路由器配置方案註解

2010-06-19 22:44

#

version 5.20, Release 1719 //版本資訊,自動顯示

#

sysname H3C //給裝置命名為H3C

#

super password level 3 cipher 7WC1<3E`[Y)./a!1$H@GYA!! //設定super密碼

#

domain default enable system

#

telnet server enable

#

vlan 1

#

domain system

access-limit disable

state active

idle-cut disable

self-service-url disable

#

user-group system //從此以上未標註的為預設配置,不用去理解

#

local-user admin //添加使用者名稱為admin的使用者

password cipher .]@USE=B,53Q=^Q`MAF4<1!! //設定密碼(密文)

authorization-attribute level 3 //設定使用者許可權為3級(最高)

service-type telnet //設定使用者的模式為telnet使用者

local-user share //從此往下四行同上

password cipher [HM$GH8P1GSQ=^Q`MAF4<1!!

authorization-attribute level 1

service-type telnet

#

controller E1 0/0 //進入E1物理埠(兩兆口)

using e1 //設定埠模式為E1(設定後下面會出現interface Serial0/0:0)

#

interface Aux0 //從此以下三行為主控板aux口預設配置

async mode flow

link-protocol ppp

#

interface Ethernet0/0 //進入E0/0介面(乙太網路口)

port link-mode route //配置該介面為路由模式

#

interface Serial0/0:0 //進入Serial0/0:0埠(前面用using e1命令後產生,對應E1埠)

link-protocol ppp //配置鏈路協定為ppp(預設)

ip address 74.1.63.170 255.255.255.252 //配置該介面IP地址

#

interface NULL0

#

interface Vlan-interface1 //lan口vlan地址(lan口地址)

ip address 192.168.1.1 255.255.255.0

#

interface Ethernet0/1

port link-mode bridge

#

interface Ethernet0/2

port link-mode bridge

#

interface Ethernet0/3

port link-mode bridge

#

interface Ethernet0/4

port link-mode bridge

#

ip route-static 74.1.8.0 255.255.255.0 74.1.63.169 //配置靜態路由

#

user-interface aux 0

user-interface vty 0 4 //進入vty介面(遠端登陸介面)0-4通道

authentication-mode scheme //配置登陸驗證型別為scheme(使用者驗證型)

user privilege level 1 //設定當驗證模式不是scheme型別時的登入級別(廢配置)

#

return

H3C路由器基本配置命令

2009-05-13 22:56

[Quidway]display version 顯示版本資訊

[Quidway]display current-configuration 顯示當前配置

[Quidway]display interfaces 顯示介面資訊

[Quidway]display ip route 顯示路由資訊

[Quidway]sysname aabbcc 更改主機名

[Quidway]super passwrod 123456 設定口令

[Quidway]interface serial0 進入介面

[Quidway-serial0]ip address <ip><mask>

[Quidway-serial0]undo shutdown 啟用埠

[Quidway]link-protocol hdlc 繫結hdlc協定

[Quidway]user-interface vty 0 4

[Quidway-ui-vty0-4]authentication-mode password

[Quidway-ui-vty0-4]set authentication-mode password simple 222

[Quidway-ui-vty0-4]user privilege level 3

[Quidway-ui-vty0-4]quit

[Quidway]debugging hdlc all serial0 顯示所有資訊

[Quidway]debugging hdlc event serial0 偵錯事件資訊

[Quidway]debugging hdlc packet serial0 顯示包的資訊

靜態路由:

[Quidway]ip route-static <ip><mask>{interface number|nexthop}[value][reject|blackhole]

例如:

[Quidway]ip route-static 129.1.0.0 16 10.0.0.2

[Quidway]ip route-static 129.1.0.0 255.255.0.0 10.0.0.2

[Quidway]ip route-static 129.1.0.0 16 Serial 2

[Quidway]ip route-static 0.0.0.0 0.0.0.0 10.0.0.2

動態路由:

[Quidway]rip

[Quidway]rip work

[Quidway]rip input

[Quidway]rip output

[Quidway-rip]network 1.0.0.0 ;可以all

[Quidway-rip]network 2.0.0.0

[Quidway-rip]peer ip-address

[Quidway-rip]summary

[Quidway]rip version 1

[Quidway]rip version 2 multicast

[Quidway-Ethernet0]rip split-horizon ;水平分隔

[Quidway]router id A.B.C.D 配置路由器的ID

[Quidway]ospf enable 啟動OSPF協定

[Quidway-ospf]import-route direct 引入直聯路由

[Quidway-Serial0]ospf enable area <area_id> 配置OSPF區域

標準存取列表命令格式如下:

acl <acl-number> [match-order config|auto] 預設前者順序匹配。

rule [normal|special]{permit|deny} [source source-addr source-wildcard|any]

例:

[Quidway]acl 10

[Quidway-acl-10]rule normal permit source 10.0.0.0 0.0.0.255

[Quidway-acl-10]rule normal deny source any

擴充套件存取控制列表配置命令

配置TCP/UDP協定的擴充套件存取列表:

rule {normal|special}{permit|deny}{tcp|udp}source {<ip wild>|any}destination <ip wild>|any}

[operate]

配置ICMP協定的擴充套件存取列表:

rule {normal|special}{permit|deny}icmp source {<ip wild>|any]destination {<ip wild>|any]

[icmp-code] [logging]

擴充套件存取控制列表操作符的含義

equal portnumber 等於

greater-than portnumber 大於

less-than portnumber 小於

not-equal portnumber 不等

range portnumber1 portnumber2 區間

擴充套件存取控制列表舉例

[Quidway]acl 101

[Quidway-acl-101]rule deny souce any destination any

[Quidway-acl-101]rule permit icmp source any destination any icmp-type echo

[Quidway-acl-101]rule permit icmp source any destination any icmp-type echo-reply

[Quidway]acl 102

[Quidway-acl-102]rule permit ip source 10.0.0.1 0.0.0.0 destination 202.0.0.1 0.0.0.0

[Quidway-acl-102]rule deny ip source any destination any

[Quidway]acl 103

[Quidway-acl-103]rule permit tcp source any destination 10.0.0.1 0.0.0.0 destination-port equal ftp

[Quidway-acl-103]rule permit tcp source any destination 10.0.0.2 0.0.0.0 destination-port equal www

[Quidway]firewall enable

[Quidway]firewall default permit|deny

[Quidway]int e0

[Quidway-Ethernet0]firewall packet-filter 101 inbound|outbound

地址轉換配置舉例

[Quidway]firewall enable

[Quidway]firewall default permit

[Quidway]acl 101

[Quidway-acl-101]rule deny ip source any destination any

[Quidway-acl-101]rule permit ip source 129.38.1.4 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.1 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.2 0 destination any

[Quidway-acl-101]rule permit ip source 129.38.1.3 0 destination any

[Quidway]acl 102

[Quidway-acl-102]rule permit tcp source 202.39.2.3 0 destination 202.38.160.1 0

[Quidway-acl-102]rule permit tcp source any destination 202.38.160.1 0 destination-port great-than

1024

[Quidway-Ethernet0]firewall packet-filter 101 inbound

[Quidway-Serial0]firewall packet-filter 102 inbound

[Quidway]nat address-group 202.38.160.101 202.38.160.103 pool1

[Quidway]acl 1

[Quidway-acl-1]rule permit source 10.110.10.0 0.0.0.255

[Quidway-acl-1]rule deny source any

[Quidway-acl-1]int serial 0

[Quidway-Serial0]nat outbound 1 address-group pool1

[Quidway-Serial0]nat server global 202.38.160.101 inside 10.110.10.1 ftp tcp

[Quidway-Serial0]nat server global 202.38.160.102 inside 10.110.10.2 www tcp

[Quidway-Serial0]nat server global 202.38.160.102 8080 inside 10.110.10.3 www tcp

[Quidway-Serial0]nat server global 202.38.160.103 inside 10.110.10.4 smtp udp

PPP驗證:

主驗方:pap|chap

[Quidway]local-user u2 password {simple|cipher} aaa

[Quidway]interface serial 0

[Quidway-serial0]ppp authentication-mode {pap|chap}

[Quidway-serial0]ppp chap user u1 //pap時,不用此句

pap被驗方:

[Quidway]interface serial 0

[Quidway-serial0]ppp pap local-user u2 password {simple|cipher} aaa

chap被驗方:

[Quidway]interface serial 0

[Quidway-serial0]ppp chap user u1

[Quidway-serial0]local-user u2 password {simple|cipher} aaa